Protégete del ataque de los ciberdelincuentes.

Todos los años, el primer jueves del mes de mayo se celebra el día mundial de las contraseñas, un día bastante importante, aunque pase desapercibido. Queremos recalcarte la importancia de proteger nuestra información y ayudarte a identificar el ataque antes de que sea tarde.

Ejemplos:

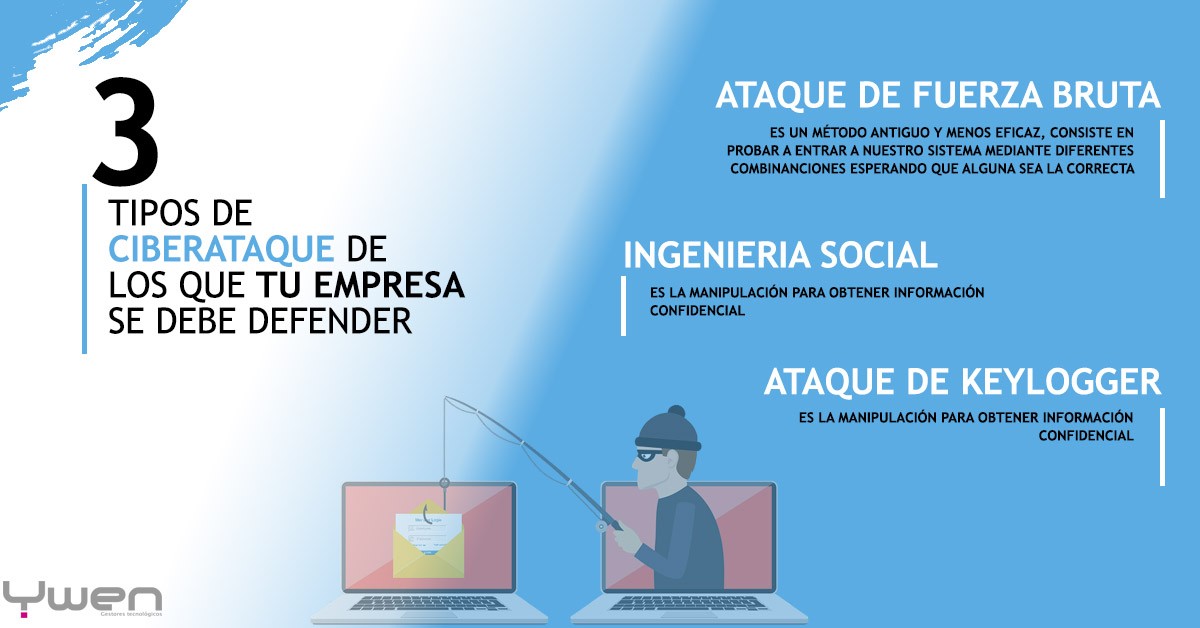

1.Ataque de fuerza bruta:

Es un método antiguo y menos eficaz, consiste en probar a entrar a nuestro sistema muchas veces con diferentes combinaciones (Como ir probando con contraseñas aleatorias) esperando que en algún momento ocurra alguna coincidencia.

Estos ataques son efectivos contra una mala practica de utilizar la misma contraseña para distintos servicios.

Dentro de los ataques de fuerza bruta, podemos distinguir las siguientes variantes:

1.De diccionario: Utilizan un software que les permite introducir contraseñas automáticas, utilizando todas las palabras del abecedario para ver si es alguna…

-Deben contener al menos ocho caracteres y combinarlos de distinto tipo (mayúsculas, minúsculas, números y símbolos);

-No utilizar palabras sencillas (Por ejemplo: Patata)

2.Relleno de credenciales: Es un ataque de fuerza bruta que utiliza las credenciales robadas en una brecha de seguridad. Prueban de manera automática con nombres de usuarios y contraseñas, se aprovechan sobre todo de la reutilización de credenciales de aplicaciones.

-Habilitando la autenticación de dos factores en tus cuentas online cuando sea posible.

3.Ataque de pulverización de contraseñas: Cuando un ciberdelincuente utiliza todas las contraseñas robadas de alguna brecha de seguridad en un grupo de cuentas para ver si puede obtener acceso introduciéndolas automáticamente.

2.Ingenieria social

Es la manipulación para obtener información confidencial, ya hemos hablado en nuestro blog de algún ejemplo concreto como:

–el phishing, smishing y vishing: Estos ciberataques se aprovechan de la poca información que tenemos para que le entreguemos nuestras credenciales directamente, mediante un email, SMS o una llamada.

-Mirar por encima del hombro: Con este método los ciberdelincuentes consiguen las contraseñas espiando a la gente que utiliza sus dispositivos en redes públicas.

3.Ataque de keylogger

Es un software espía que se usa para registrar y rastrear lo que se escribe por teclado, se aprovechan infectando intencionadamente los dispositivos vulnerables y grabando la información privada sin el conocimiento del usuario.

Ahora que ya sabes un poco la sobre algunos de los ataques mas comunes para robar tus credenciales, revisa tu política de contraseñas y sobre todo protege tu empresa.

Mas artículos sobre ciberseguridad